Ein stilles Risiko wird akut

Erstmals seit der Einführung von Secure Boot laufen zentrale UEFI-Zertifikate ab.

Damit entsteht ein konkretes Risiko für viele IT-Umgebungen – oft unbemerkt, bis erste Auswirkungen in der Systemlandschaft sichtbar werden.

Secure Boot stellt sicher, dass beim Systemstart nur vertrauenswürdige Software geladen wird. Grundlage dafür sind Zertifikate mit begrenzter Laufzeit – viele davon laufen jetzt ab.

Neue Zertifikate: Was sich ändert

Microsoft hat neue Zertifikate eingeführt:

- Windows UEFI CA 2023

- Microsoft UEFI CA 2023

Diese ersetzen die bisherigen Zertifikate, die im Juni bzw. Oktober 2026 auslaufen.

Wichtig: Die neuen Zertifikate werden nur automatisch über Windows verteilt, wenn bestimmte Einstellungen wie Diagnosedaten gegeben sind und Secure Boot aktiviert ist.

Betrifft das auch Windows 11?

Ja. Entscheidend ist nicht das Betriebssystem, sondern der Zustand von Firmware und Zertifikaten.

Auch Windows-11-Systeme sind betroffen – insbesondere:

- bei fehlenden Firmware-Updates

- wenn alte Zertifikate weiterhin aktiv sind

Wie viele Systeme sind betroffen?

Erfahrungswerte aus Managed-Service-Umgebungen zeigen:

- 60–80 % der Systeme nutzen noch Zertifikate der ersten Generation

- Viele Systeme haben die neuen Zertifikate noch nicht installiert

- Besonders betroffen sind ältere Geräte

Fazit:

Nahezu jede bestehende Kundenumgebung sollte überprüft werden.

Warum das kritisch ist

Das Risiko zeigt sich oft erst verzögert.

Mögliche Folgen:

- Systeme starten nach Updates nicht mehr

- Secure Boot blockiert den Bootvorgang

- Sicherheitsfunktionen greifen nicht korrekt

- Neue OS-Versionen werden abgelehnt

Die Herausforderung: fehlende Transparenz

In vielen Umgebungen fehlt der Überblick über:

- Zertifikate

- Secure-Boot-Status

- betroffene Systeme

Ohne diese Transparenz wird aus einem planbaren Thema schnell ein Störfall.

Möglicher Störfall in der Zukunft

- System fällt nach Update aus

- Störung wird gemeldet

- Analyse unter Zeitdruck

- Ursache wird spät erkannt

Was jetzt konkret zu tun ist

- Secure Boot prüfen

- Zertifikate validieren

- betroffene Systeme identifizieren

- Update-Strategie definieren

Die Lösung: Transparenz mit servereye – sofort verfügbar

Das Feature wurde von uns kurzfristig umgesetzt, damit Partner und Kunden jetzt handeln können – nicht erst dann, wenn erste Systeme ausfallen.

Besonders wichtig:

Die Auswertung ist direkt in servereye verfügbar und kann kostenlos genutzt werden.

Mit servereye wird das Thema zentral sichtbar – ohne zusätzlichen manuellen Aufwand und direkt im bestehenden Workflow. Das bedeutet konkret:

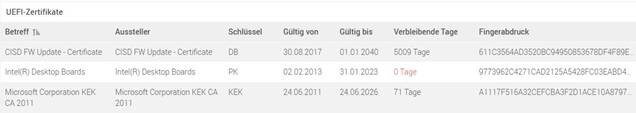

Kundenebene

- Überblick über alle Systeme

- Filter nach fehlenden Zertifikaten

Systemebene

- Windows UEFI CA 2023 vorhanden

- Microsoft UEFI CA 2023 vorhanden

- Secure Boot aktiv

So erkennst Du sofort, wo Handlungsbedarf besteht und ob automatisierte Updates greifen.

Dein Vorteil mit servereye

- Risiken frühzeitig erkennen

- betroffene Systeme gezielt identifizieren

- manuelle Prüfungen vermeiden

- Kundenumgebungen stabil und zukunftssicher halten

So gehst Du bei betroffenen Systemen vor

Die Analyse zeigt, wo Handlungsbedarf besteht. Die Behebung hängt dann vom jeweiligen Gerät und Hersteller ab.

Typische Maßnahmen sind:

- BIOS-/Firmware-Update des Herstellers, sofern verfügbar

- bei Bedarf ein gezieltes Zertifikatsupdate, zum Beispiel per PowerShell

Wichtig:

Wenn BitLocker-Laufwerksverschlüsselung aktiv ist, wird nach einem BIOS-Update in der Regel der Recovery-Schlüssel benötigt.

Auf Geräten, die Zertifikatsupdates nicht automatisch erhalten, kann die Verteilung beispielsweise per PowerShell erfolgen. Auch hier unterstützt servereye mit Remote PowerShell und der Aufgabenplanung bei der Umsetzung.

Fazit

Die neuen UEFI-Zertifikate sind Voraussetzung für die zukünftige Stabilität und Sicherheit moderner Systeme. Da ein Großteil bestehender Umgebungen betroffen ist, entsteht jetzt flächendeckender Handlungsbedarf. Wer frühzeitig Transparenz schafft, handelt kontrolliert.

Wer wartet, reagiert unter Zeitdruck.

Mit servereye wird aus einem schwer greifbaren Risiko ein klar steuerbarer Prozess.

Öffne jetzt das servereye Inventarisierungsdashboard und prüfe, wo Handlungsbedarf besteht.