Wer hat an der Uhr gedreht?

Schon halb drei? Wo ist die Zeit bloß hin? So geht es dem ein oder anderen wohl täglich im Büro, wenn viel zu tun und kein Ende in Sicht ist. Schnell ist mal eben der halbe Arbeitstag verflogen, ohne zu wissen, wo die Zeit jetzt genau hin ist.

Das darf jedoch nicht bei der Uhrzeit des PC’s passieren, da dies zu großen Problemen führen kann. Von nicht mehr aufrufbaren Webseiten bis hin zur fehlgeschlagenen Anmeldung im Active Directory. Das kann bereits eintreten, wenn zwischen zwei Systemen nur ein Zeitunterschied von sechs Minuten besteht.

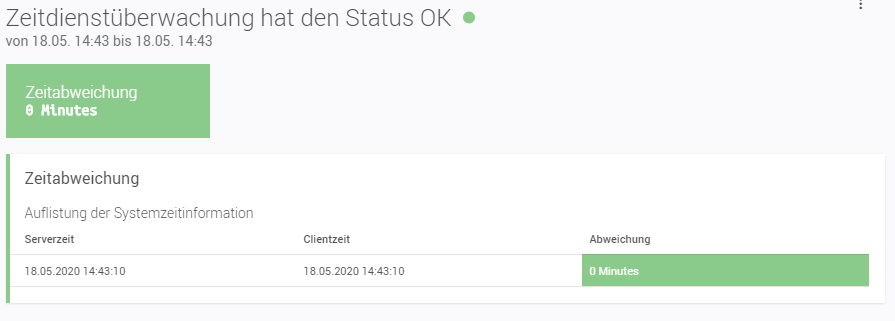

Unser Sensor „Zeitdienstüberwachung“ prüft über das NTP Protokoll, ob die Zeit Deines Systems konträr des Zeitservers läuft und korrigiert diese automatisch. Jedoch nur, wenn die Abweichung nicht zu groß ist.

Der Zeitserver kann frei gewählt werden, egal ob es sich dabei um ein DC im Netzwerk, eine Firewall oder einen öffentlichen ntp.org. Zugang handelt. Solange eine Abfrage über das NTP Protokoll erfolgen kann, kann der Sensor bei Abweichungen alarmieren.

Mit der richtigen Zeiteinstellung im Netzwerk können so bereits im Vorfeld Probleme vermieden werden, bevor sie überhaupt entstehen.

Auch für eine Stempeluhr sind solche Überprüfungen sinnvoll, denn wer will schon eine halbe Stunde weniger gearbeitet haben, die man eigentlich effektiv geleistet hat. Und wer kann sich jetzt noch daran erinnern, wann er am 01.01.1970 das Büro zum Feierabend verlassen hat, wenn er diese Zeit manuell nachtragen müsste.

Mit KIM ins nächste Service-Level!

Das Melden von Problemen durch den Kunden ist nicht immer so einfach.

Aussagen wie „Es geht nichts“ wenn nur der Drucker mal nicht druckt, sind Dir wahrscheinlich bekannt.

Mit KIM – Kunden Intelligent Managen können Informationen zu einem Problem ganz leicht abgefragt werden und somit die Kommunikation, die bisher über E-Mail oder Telefon gelaufen ist, vereinfachen.

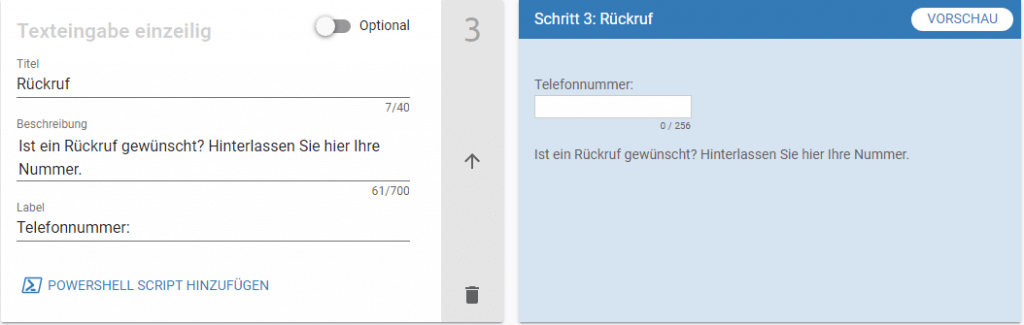

In einem dynamischen Formular kannst Du schnell und einfach genau die Informationen vom Kunden erfragen, die für das Beheben des Problems benötigt werden. Das beginnt meistens schon mit der Telefonnummer, die für einen möglichen Rückruf benötigt wird.

Wenn die Daten direkt im Ticket verfügbar sind, musst Du Dich nicht erst im Sekretariat melden und durchstellen lassen, sondern kannst direkt bei der betreffenden Person anrufen – das spart Zeit!

Mit der Integration von PowerShell Befehlen kannst Du die wichtigsten Informationen vom System abfragen – ohne großes Zutun des Users.

Beispiele für das Abfragen von Informationen mit PowerShell Befehlen sind:

- Das Auslesen der Ereignisanzeige

- Senden von Log-Dateien

- Anzeige an welchem PC der Benutzer sitzt

- und vieles mehr

Auch die Lösung von wiederkehrenden Problemen ohne das Zutun eines Technikers ist möglich. So kannst Du beispielsweise ein Formular mit einer Anleitung oder einem fertigen PowerShell Skript an den Benutzer senden und schon ist das Problem in einem „fast“ Self-Service behoben.

Das Design solcher Formulare sollte nicht außer Acht gelassen werden. Mit dem „Markdown“ ist eine Überschrift, ein Link zur Fernwartung oder eine Telefonnummer zur Direkt Wahl in den Texten der Formulare möglich. Selbstverständlich haben wir hier noch weitere Szenarien, die sich abbilden lassen.

Du stellst Dir jetzt die Frage, wie hoch die Lizenzkosten sind und welcher Installtionsaufwand dahinter steckt, KIM bei Deinen Kunden auszurollen und zu nutzen?

Unser Preismodell ist einfach gestrickt: Es gibt eine Basis und eine Pro-Version. In der Basis-Version kannst Du unter anderem Chats, Formulare und Umfragen an Deinen Kunden senden und ein/eine Formular/Anleitung pro Kunde zuweisen. In der Pro-Version kannst Du unbegrenzt Formulare/Anleitungen zuweisen, Formularschritte mit PowerShell Skripten bereichern und Dir die Windows Leistungswerte anzeigen lassen. Wenn Du hierzu mehr erfahren willst, stehen Dir die Kollegen aus dem servereye Vertrieb gerne zur Verfügung.

Das Beste kommt bekanntlich zum Schluss: KIM wird ganz einfach per MSI installiert. Dazu musst Du lediglich die MSI für den Kunden aus dem Dashboard herunterladen und entweder per Doppelklick installieren oder einfach gleich per Gruppenrichtlinie auf allen Systemen ausrollen.

Klingt interessant und arbeitserleichternd? Wir unterstützen Dich gerne beim Roll-Out Prozess und helfen Dir dabei, mit KIM das nächste Service-Level zu erreichen. Vereinbare jetzt Deinen persönlichen Onboarding-Termin!

E-Mail: info@server-eye.de

Tel.: +49 6881 936 29 77

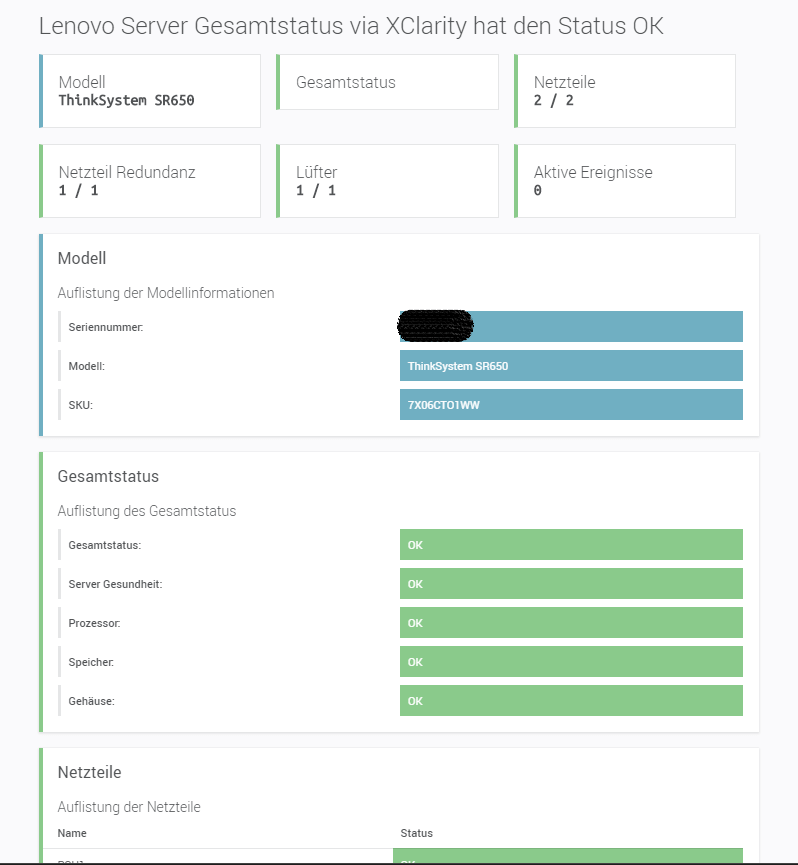

Lenovo Server und Festplatten Gesundheit in servereye

Lenovo Server Gesamtstatus via XClarity

Wie der Name schon sagt, setzt unser Sensor auf dem XClarity Controller und dessen Rest-API auf. Dies ermöglicht uns das Abrufen einer Vielzahl an wichtigen Daten rund um den Server. Bei der Darstellung haben wir uns natürlich an dem für Techniker bekannten XClarity Dashboard orientiert.

Nach Eingabe von IP, Benutzername und Passwort erhalten wir folgende Informationen über das System:

- Modellinformationen

- Seriennummer

- Name

- SKU

- Gesamtstatus

- Server

- Prozessor

- Speicher

- Gehäuse

- Netzteil-Status

- Lüfter-Status

- Aktive Ereignisse

- Fehler und Warnungen die in den letzten 24 Stunden anlagen

- Konfigurierbare Alarmschwelle (nur Fehler)

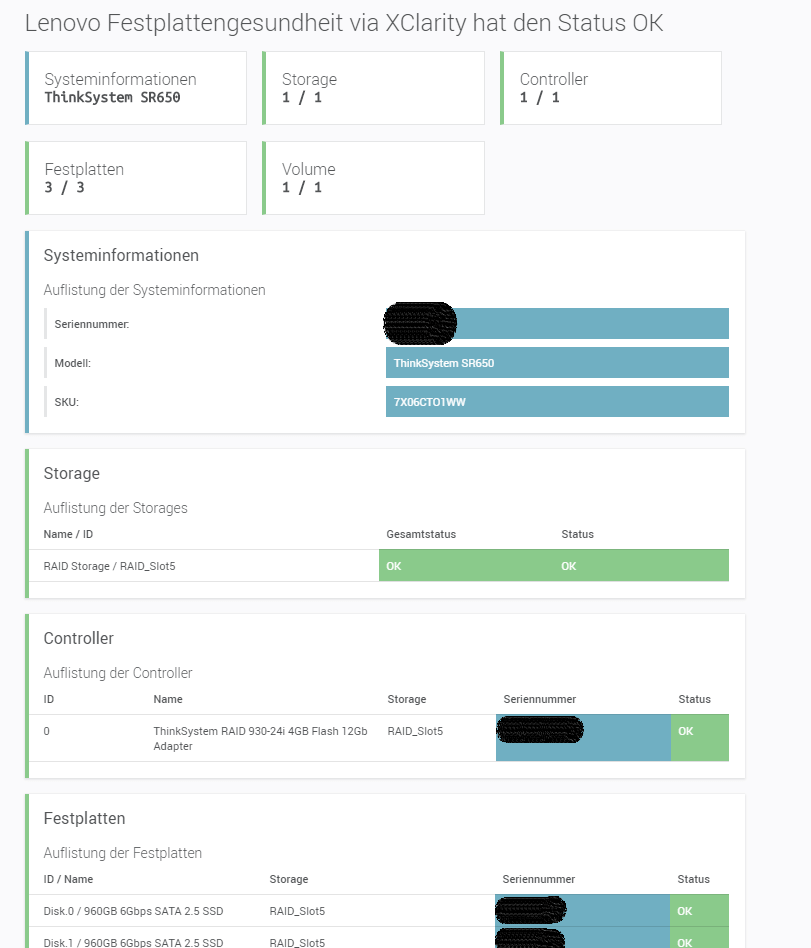

Lenovo Festplattengesundheit via XClarity

Natürlich darf neben dem Gesamtstatus der einzelnen Komponenten der Festplattenstatus nicht fehlen. Frühzeitig erkennen ob die Datenintegrität gefährdet ist, ist eine wichtige Aufgabe eines Systemadministrators. Mit unserem Sensor musst Du nun keine Wache mehr vor den Servern halten und darauf warten, ob nicht doch ein Licht am Gehäuse auf Rot wechselt.

Der Sensor wertet dabei folgende Daten aus:

- Modellinformationen

- Seriennummer

- Name

- SKU

- Storages

- Gesamtstatus (Status von sich selbst und aller Unterkomponenten)

- Element-Status (Status der entsprechenden Komponente)

- Controller

- ID

- Name des Adapters

- der zugehörige Storage

- Seriennummer

- Status

- Festplatten

- ID

- Name

- der zugehörige Storage

- Seriennummer

- Status

- Volumes

- Name

- der zugehörige Storage

- Status

Durch die umfangreichen Informationen kannst Du so den Übeltäter ausfindig machen und hast Veränderungen dadurch besser im Blick.

Einen weiteren Mehrwert, den servereye in die Kooperation mit einbringt, ist die zusätzliche Intelligenz, die durch die Abbildbarkeit von optimierten Alarmierungs- und Eskalationsszenarien geliefert wird.

Selbstverständlich arbeiten wir kontinuierlich an Verbesserungen und lassen Dein Feedback dazu gerne mit einfließen. Teste also unsere beiden Schmuckstücke und melde Dich bei uns, sollte Dir etwas fehlen oder falls Du Probleme mit dem Sensor hast. Natürlich darfst Du uns auch Feedback geben, wenn alles reibungslos funktioniert. Wir freuen uns auf Deine Meinung!

Wir bauen für Sie...

Dies liest man, gerade jetzt in den Sommermonaten, wieder verstärkt auf den deutschen Autobahnen. Auch wenn es dadurch manchmal zu Staus oder kleineren Verzögerungen kommen kann, ist dies jedoch für das zukünftige Verkehrsaufkommen essentiell. Ungefähr so kann man sich das auch bei servereye vorstellen. Auch bei uns finden regelmäßig Bauarbeiten an den Systemen im Rechenzentrum statt, sodass man die stetig wachsende Datenflut auch zukünftig schnell verarbeiten kann.

Aus genau diesem Grund haben wir die Datenbankkapazitäten in den vergangenen Wochen verdoppelt. Diese Erweiterung sorgt somit dafür, dass wir alle Anfragen schnell verarbeiten können und für die Zukunft gut aufgestellt sind.

Des Weiteren ziehen wir in regelmäßigen Abständen weitere Projekte von klassischen Servern in eine moderne Container-basierte Struktur um. Dies ermöglicht es uns auf Anforderungen und Änderungswünsche noch schneller reagieren zu können. Ein wesentlicher Vorteil dabei ist, dass das Ausrollen von neuen Features und Fixes dadurch auch für unsere Entwickler einfacher und unkomplizierter wird. Die konsequente Ausrichtung auf Container bedeutet ebenfalls, dass Änderungen wieder rückgängig gemacht werden können. Somit kann der Ist-Stand mit wenig Ressourcen wieder verändert werden, sollten die Anpassungen nicht zielführend gewesen sein.

Selbstverständlich verabschieden wir uns in diesem Zuge auch von Altlasten und sortieren diese aus. Dabei hat die Erreichbarkeit unserer Dienste für unsere Partner natürlich oberste Priorität. Viele alte Dienste wurden inzwischen bereits durch modernere Systeme ersetzt.

Jetzt ist es aber so, dass bei Umbauarbeiten auch schon Mal das ein oder andere schief gehen kann. Als Beispiel dient dafür unsere interne DNS Lösung. Damit sich die internen Dienste untereinander finden können, nutzen wir einen DNS Server. Dieser zieht sich die IP Informationen der einzelnen Dienste und Server direkt aus unserem zentralen Konfigurationsspeicher. Sowohl der DNS Server, als auch unser zentraler Konfigurationsspeicher, sind hochverfügbar und redundant ausgelegt. Im Zuge unserer Umbauten wurde ein Knoten des Konfigurationsspeichers deaktiviert, was eigentlich zum normalen Vorgang gehört. Nun konnten in diesem Beispiel aber nicht mehr alle Anfragen vom DNS Server verarbeitet werden. Ein Teil der Server im DNS-Cluster konnte keine Daten mehr lesen und dadurch keine Anfragen mehr beantworten. Es war uns jedoch innerhalb kürzester Zeit möglich, das Problem zu identifizieren. Bedauerlicherweise war aufgrund der eingesetzten Software eine Lösung nicht so einfach umsetzbar, weshalb wir daraufhin schnellstmöglich auf einen komplett anderen DNS Dienst gewechselt sind.

Auch wenn sich nicht alle Szenarien so schnell und unkompliziert beheben lassen, arbeiten wir jedoch stets mit maximaler Dringlichkeit daran, die Probleme, die unsere Dienste global beeinträchtigen, zu lösen.

Office 365: Monitoring mit Microsoft oder mit servereye?

Microsoft überwacht seine Server in der Cloud und bietet eine einfache Überwachung an. Aber reicht dieses Basis-Monitoring aus, um einen störungsfreien Betrieb zu garantieren? Wir sind der Meinung „kann man machen, das geht aber besser“.

Für uns gab es gute Gründe, das Monitoring zu erweitern und zusätzliche Werkzeuge zur Verfügung zu stellen. Dienste wie Exchange sind geschäftskritisch und bedürfen besonderer Aufmerksamkeit. Also haben wir das Microsoft Monitoring in servereye integriert. Mit zusätzlichen Überwachungsfunktionen gehen wir weit über den Microsoft Standard hinaus.

Ist externes Monitoring überhaupt notwendig für Office 365?

Du kennst die Lebensweisheit mit dem Namen „Murphys Gesetz“. „Alles, was schiefgehen kann, wird auch schiefgehen.“

Office 365 ist extrem komplex und stellt Microsoft vor große Herausforderungen. Abseits aller Marketing-Aussagen muss Microsoft unterschiedlichste Architekturen unter Office 365 bündeln.

Das ist schwierig, kompliziert und bisweilen fehleranfällig. Kleine und große Abstürze kommen vor und bremsen die Anwender aus. Selten gibt es weltweite Crashs wie den am 24.01.2019. Exchange in der Cloud stand zwei Tage nicht zur Verfügung.

Wie erklärt eine IT-Abteilung dem Management, dass der E-Mail-Dienst zwei Tage nicht funktioniert? Wir brauchen hier nicht zu erwähnen, dass der Schaden groß sein wird. Aus diesem Grund empfehlen wir ein externes Monitoring. Je mehr Informationen Du hast, desto besser bist Du auf Störungen vorbereitet.

Du denkst, wir übertreiben und so viele Störungen gibt es nicht?

Hier kannst Du Dir einen Überblick verschaffen, wie viele Probleme in Deutschland täglich zu Office 365 gemeldet werden.

Exchange Monitoring im hybriden Betrieb

In dieser Konfiguration verfügst Du über zwei Instanzen von Exchange. Eine wird in der Microsoft-Cloud betrieben, die andere Distanz betreibst Du. Microsoft bietet vielfältige Möglichkeiten zur Konfiguration und zur Synchronisation an.

Auf „Deiner“ Instanz hast Du Vollzugriff und kannst darauf servereye installieren und unser komplettes Know-How nutzen.

Hier beschreiben wir genau, wie das funktioniert.

Exchange Monitoring im reinen Cloud Betrieb

In dieser Konfiguration betreibst Du eine Instanz in der Microsoft-Cloud, auf die Du keinen Zugriff hast. Folglich können wir servereye darauf nicht installieren.

Was haben wir gemacht? Über eine offene Microsoft-Schnittstelle lesen wir Informationen aus dem Office 365 Admin-Center ein und zeigen sie in servereye an.

In der Kombination mit servereye hast Du fünf große Vorteile:

1. Einfacher Zugang

Microsoft beschränkt den Zugriff auf das Admin-Center.

Einfache Benutzer und Dienst-Administratoren haben keinen Zugriff.

Du musst „Globaler Administrator“ sein, um Dir einen Überblick zu verschaffen.

Da die Daten auch in servereye zur Verfügung stehen, hat jeder User im System einen einfachen Zugang und kann die Status-Informationen sofort einsehen.

2. Alle Infos im Überblick

Alle Daten laufen im Online Control Center (OCC) von servereye zusammen. Du brauchst nicht zwischen zwei Systemen hin und her zu wechseln. Das spart Zeit und Aufwand. Gerade im Störfall ist das ein wichtiger Vorteil.

3. Exchange Überwachung

Wir zeigen aus Office 365 folgende Informationen an:

- Serverstatus

- Postfachüberwachung

- Prüfung der letzten Passwortänderung

4. Blacklist Prüfung

Dies ist eine Funktionalität, die Du nur in Kombination mit servereye bekommst. Wir überprüfen, ob Deine Mailserver-IP-Adresse auf einer E-Mail-Blacklist vorhanden ist. Mit diesen Informationen kann eine Blockierung aufgehoben werden. Damit stellen wir sicher, dass deine E-Mails korrekt zugestellt werden und nicht in Spam-Ordnern landen.

5. Mail Roundtrip

Mit unserem Mail round-trip-Sensor von servereye erweitern wir ebenfalls die Office 365 Funktionen. Wir gewährleisten damit die End-to-End-Zustellung von E-Mails und führen einen Performance-Test durch.

Fazit

Egal welches Office 365 Paket Du im Einsatz hast, mit servereye hast Du immer einen Zugewinn an Informationen und Sicherheit.

Die schlechte Nachricht ist: Du kannst unser Monitoring für Office 365 nicht einzeln erwerben.

Die gute Nachricht ist: Du bekommst 500 weitere Sensoren, mit denen Du auch den Rest Deiner IT komplett überwachen kannst.

Du möchtest servereye unverbindlich ausprobieren? Sehr gerne.

>> Hier << geht’s zum Download.

Klimaerwärmung – Nicht in Deinem Server-Raum

Server-Räume zu klimatisieren ist nicht bei allen Kunden umsetzbar, da diese oftmals an den ungeeignetsten Orten vorzufinden sind. Beispielsweise in Abstell-Kammern, Dachböden oder neben der Toilette im Badezimmer.

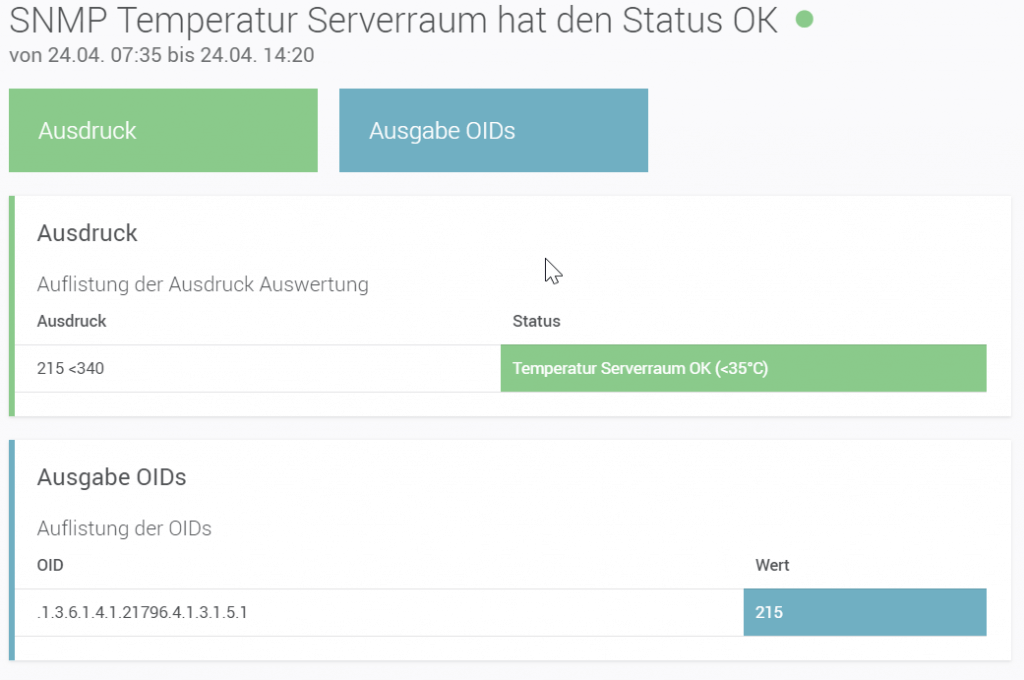

Diese Räume sind, wenn überhaupt, unzureichend klimatisiert – was zur Folge hat, dass der Server warm läuft. Selbstverständlich ist es möglich, die Temperatur des Servers mit Servereigenen Sensoren zu überwachen.

Jedoch stehen in den meisten Räumen zusätzlich noch Switche, NAS Systeme und weitere Hardware, auf die die Servereigenen Sensoren keinen Zugriff haben. Also ist es sinnvoll, die Temperatur des gesamten Raumes im Blick zu behalten.

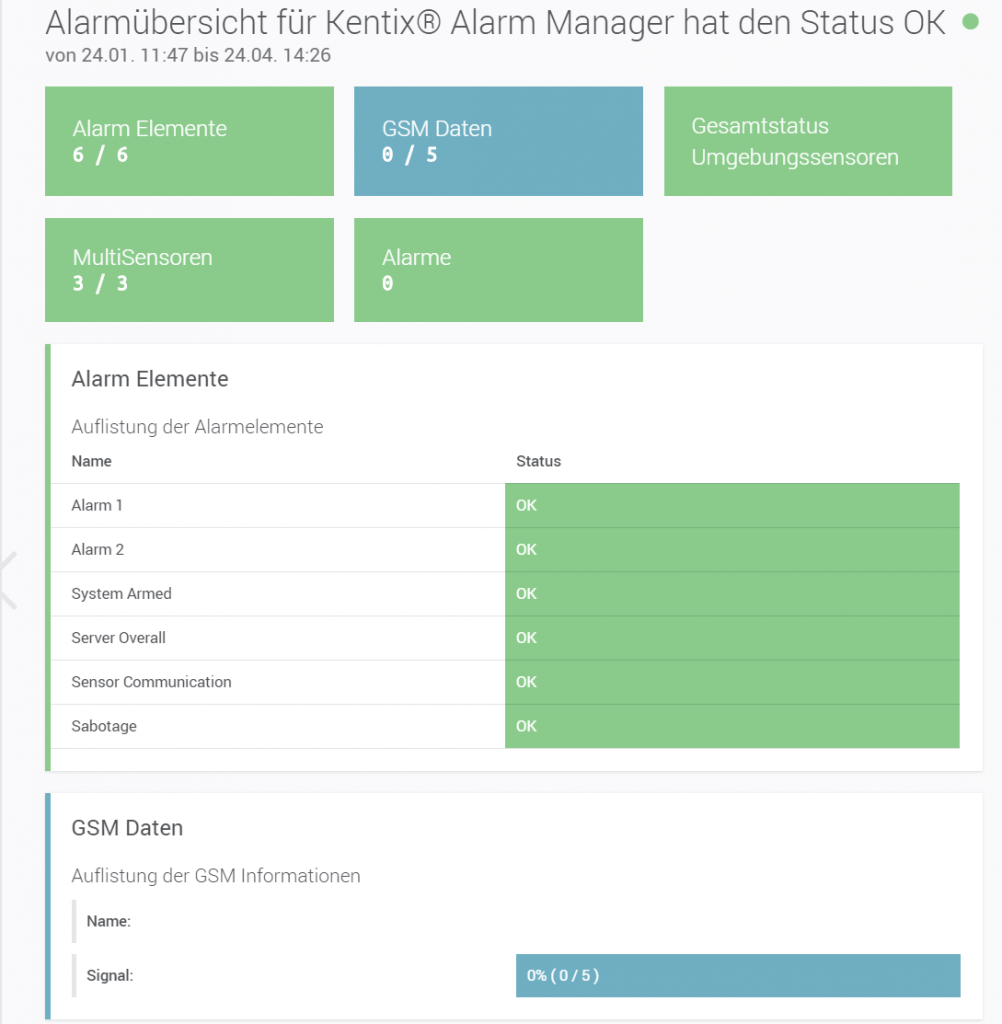

Dieses Szenario ist mit unseren servereye Umgebungssensoren und Partnern wie Infratec, Kentix und SkyControl, umsetzbar.

Diese bieten eine Vielzahl von Geräten, welche die Temperatur, Luftfeuchtigkeit, Bewegung oder sogar einen Wassereinbruch, melden können. Mit den dazugehörigen servereye Sensoren gibt es die Alarmierung über die gewohnten Wege.

Wer sich solche Geräte in Eigenregie bauen möchte, kann das natürlich ohne große Herausforderungen mit ein paar Elektrobauteilen und einem Raspberry Pi umsetzen.

Solange SNMP auf dem Gerät eingeschaltet ist, kann mit dem „Erweiterte SNMP Geräteüberprüfung“ Sensor auch die selbstgebaute Variante abgefragt werden.

Auf dem selben Weg sind natürlich auch Überprüfungen von Geräten möglich, für die kein direkter servereye Sensor vorhanden ist.

Unseren Blog zu Einrichtung findet Ihr hier:

Schritt für Schritt – SNMP für individuelle Überwachungen nutzen!

Smart Updates und Hyper-V's

Die Virtualisierung spielt für viele Systemhäuser eine immer wichtigere Rolle. Einerseits möchte man Hardware optimal und vor allem effizient nutzen, andererseits sollte das alles auch so kostengünstig wie möglich sein.

Selbstverständlich kann man servereye und insbesondere auch Smart Updates auf Hyper-V’s sowie VM’s (virtuelle Maschinen) nutzen. Bei der Strukturierung sollte man allerdings ein paar Dinge beachten.

Dabei spielt der OCC-Connector eine wichtige Rolle: Zum einen wird auf diesem das Filedepot ausgeführt, über das die benötigten Updates/Dateien heruntergeladen werden. Zum anderen ist der OCC Connector der Verbindungspunkt für den Sensorhub zur Cloud.

Schwierig wird es erst, wenn das – als OCC-Connector agierende System – als VM auf dem Hyper-V ausgeführt wird. Beim Neustart des Hyper-V werden logischerweise vorher alle VM’s beendet, also auch der OCC-Connector. Damit geht die Verbindung zum OCC-Connector verloren. Durch Patch Management kann so über den OCC-Connector bei der Cloud keine Installationsjobs mehr anfragen und die benötigten Updates nicht aus dem Filedepot laden.

Es können also keine Installationsjobs ausgeführt werden.

Gerne zeigen wir Euch folgend Beispiele wie Ihr sicher gehen könnt, dass die Installationsjobs ausgeführt werden:

- den OCC-Connector auf den Hyper-V-Host umziehen

- den Hyper-Host durch eine Neuinstallation von servereye zu einem eigenen OCC-Connector machen. Der OCC-Connector auf der VM ist dann weiterhin der OCC-Connector für die anderen VM`s, aber nicht mehr für den Host

- den OCC-Connector komplett aus dem Verbund herauszunehmen, sprich „auszulagern“. Damit gemeint ist, den OCC-Connector auf eine komplett andere Hardware oder auf eine VM auf einem anderen Host umzuziehen. Dabei muss natürlich wieder berücksichtigt werden, dass sich alles im gleichen Subnetz befindet und die Systeme sich per UPNP erreichen können.

RA-MICRO Sensor

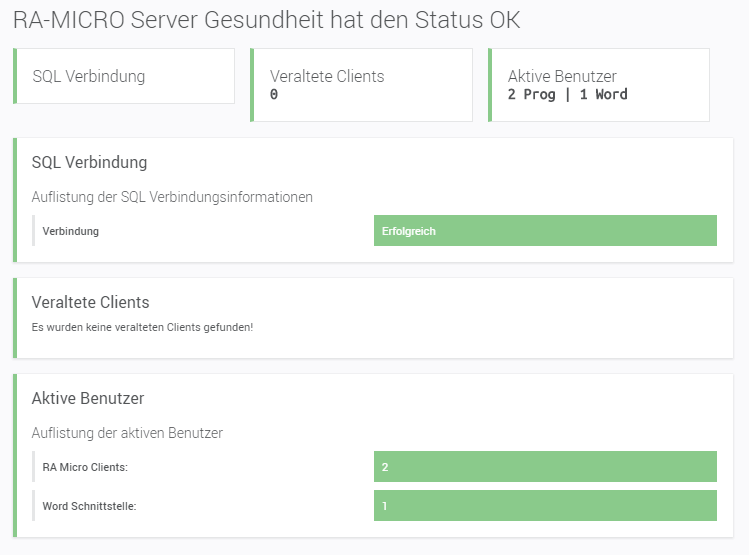

Im Umfeld der RA-MICRO Software aktuell Clients zu erkennen, zählen wir nicht als Herausforderung. Denn diese Information wird auf dem RA-MICRO Server täglich aktualisiert und anschließend von unserem Sensor abgegriffen. Dadurch kann man aktiv bei Problemen handeln und schnelle Lösungen erstellen – Ergebnis ist eine aktuelle Softwarelandschaft.

Da in den meisten Fällen ein SQL Server im Einsatz ist und wir eine korrekte Funktionsweise garantieren möchten, ist eine erfolgreiche Verbindung zur RA-MICRO Datenbank absolut notwendig. Der Sensor prüft diese in jedem Lauf.

Um die Lizenzbedingungen zu überprüfen, wertet der Sensor die aktiven Nutzer des RA-MICRO Clients aus – getrennt auch nach der WORD Schnittstelle. So kann aktiv überwacht werden, ab wann die Lizenzgrenze erreicht wird und demnach proaktiv gehandelt werden kann.

Auf der Client Seite kann man ein Problem bei Fremdkomponenten erkennen, indem man den Datei-Existenz Sensor in servereye nutzt, die Datei C:\ra\nostp.flg zu prüfen. Existiert diese bereits, kommt es aktuell zu Problemen.

Dieser Sensor ist ein weiteres tolles Beispiel für die enge und auf Augenhöhe basierende Zusammenarbeit mit unseren servereye Partnern. Wer kann diese Bedürfnisse und Anforderungen an ein solches Überwachungsszenario besser beurteilen als ein Systemhaus, welches täglich mit der RA-MICRO Software zu tun hat. Stefan Ewigleben von der RA-MICRO NORD Reiche und Redeker GmbH & Co. KG stand hierzu in einem regen Austausch mit unseren zuständigen Sensor-Entwicklern, um die notwendigen und wichtigen Komponenten des Sensors gemeinsam zu erörtern.

Das sagt Stefan zum Endresultat und der Nutzung des RA-MICRO Monitorings:

„Für unsere Kunden ist es bei zunehmender Digitalisierung und Anforderung an die Schnittstelle zum besonderen elektronischen Anwaltspostfach „beA“ wichtig, immer mit den aktuellen RA-MICRO Versionen zu arbeiten. Sollte es Arbeitsplätze im Kundennetzwerk geben, die veraltet sind, erhalten wir einen Warnhinweis.

Zudem prüfen wir die Erreichbarkeit des RA-MICRO SQL Servers. Bei Problemen können wir den Kunden umgehend informieren.

Das macht die gute Zusammenarbeit mit servereye aus. Von der Idee bis zur Umsetzung, nur wenige Wochen.“

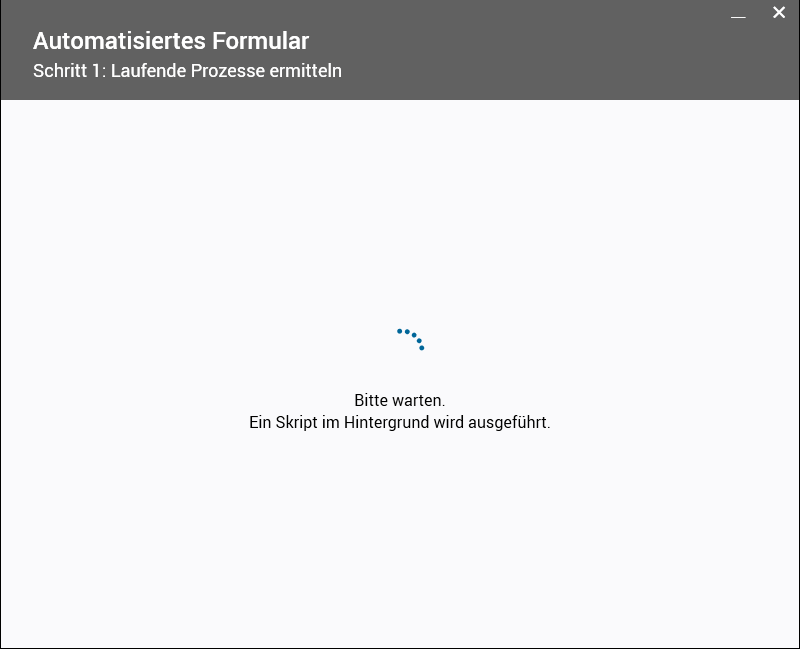

Going Pro – Mit KIM ins nächste Level

Seit dem 01. Februar 2020 ist KIM in der Version 1.0 verfügbar und unterstützt seither viele Anwender und IT-Betreuer bei der täglichen Arbeit. KIM steht hierbei für eine schnelle und einfache Kommunikation zwischen diesen beiden Parteien. Oder ganz einfach: Kunden Intelligent Managen! Es können nicht nur Support-Anfragen einfach und unkompliziert auf einen Kanal geleitet, sondern auch die direkte Kommunikation deutlich beschleunigt werden.

Wie soll es denn jetzt noch besser werden?

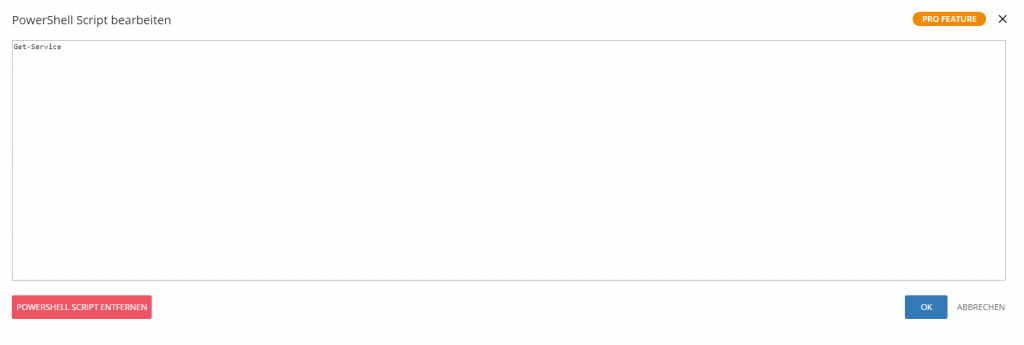

Um mit Vollgas ins nächste Service-Level zu kommen, haben wir die KIM Pro-Funktion gebaut. Neben der Möglichkeit den Kundensystemen mehr als ein Formular zuzuordnen, stellt KIM Pro Euch ebenfalls Leistungsdaten des Systems dar. Aber die mächtigste Funktion ist die Unterstützung von PowerShell-Skripten. Diese könnt Ihr in die Formulare einfügen und schon werden diese mit dem Öffnen des Formulars bei dem entsprechenden Schritt ausgeführt.

Die PowerShell-Unterstützung kann beispielsweise für folgende Anwendungsfälle verwendet werden:

- Abfrage von laufenden Prozessen

- Status-Abfrage von Diensten

- Sammeln von Log-Files

- Löschen von temporären Diensten

Und das sind nur ein paar von vielen Möglichkeiten – KIM ist nämlich das, was Ihr draus macht. Die PowerShell ist ein vielfältiges Werkzeug und KIM bietet Euch die perfekte Umgebung um dieses zu nutzen.

Basiskurs – Nutzung der Remote PowerShell

Du willst automatisieren, aber weißt nicht so richtig wie?

Du bist bereit…

… Prozesse zu automatisieren?

… Ressourcen zu optimieren?

… die Weiterentwicklung der Mitarbeiter und Firmenstruktur zu fördern?

Die PowerShell nimmt, auf Grund ihrer Funktionen, einen immer höheren und wichtigeren Stellenwert in der alltäglichen Systemhaus-Arbeit ein. Mit dieser können alle Aktionen im Betriebssystem durchgeführt, ebenso wie viele Befehle abgesetzt werden. So kann der Techniker auf die betroffene Maschine, als auch auf Log-Dateien zugreifen.

Wir haben gemeinsam mit einem externen Trainer einen Basiskurs zur Nutzung der Remote PowerShell entwickelt. In diesem Kurs wird Euch das notwendige Wissen vermittelt, um diese effizient und ressourcensparend in Euren Arbeitsalltag zu integrieren.

Du fragst Dich jetzt, ob das die richtige Schulung für Dich oder für Deine Mitarbeiter ist?

Wir helfen Dir mit folgenden Fragestellungen gerne weiter:

Hast Du schon…

… ein Studium zum Entwickler absolviert?

… erweiterte Erfahrungen in der PowerShell bzw. erweiterte Skripte geschrieben?

… in Counterstrike Kaufscripte geschrieben?

Solltest Du alle Fragen mit „Ja“ beantwortet haben, benötigst Du keinen Schulungsplatz. Wir starten nämlich bei den absoluten Basics.

Sollte Dir das Wort „Skripte“ jedoch noch fremd sein, geht es HIER zur Anmeldung in unserem Partnerbereich.